微软就主流SSD固态硬盘硬件加密破解问题发布安全公告

早些时候荷兰奈梅亨拉德堡德大学的研究人员发现部分主流固态硬盘自带基于硬件的全盘加密存在严重漏洞。

攻击者利用该漏洞可以轻松越过高强度密码验证并设置任意密码进行解密,这种硬件级的加密其实形同虚设。

同时这种安全漏洞还会影响到Windows Bitlocker硬盘加密,即便使用微软的加密工具也不能躲避漏洞影响。

存在漏洞的JTAG调试接口:

针对此问题微软发布安全公告:

微软Windows Bitlocker硬盘加密策略是:若硬盘自带硬件加密则默认使用自带的加密而不使用软件层加密。

也就是说用户如果使用自带硬件加密的硬盘时,只要是使用Windows Bitlocker加密其实还是基于硬件加密。

微软刚刚发布安全公告提醒高安全用户注意该漏洞的影响,并提供临时解决方案供用户检查加密和解决问题。

这种临时方法也就是蓝点网提到的组策略强制禁用硬件加密,彻底解决办法则得等硬盘厂商更新固件来修复。

如何检查自己的硬盘使用哪种加密方式:

微软小娜搜索命令提示符然后右键使用管理员权限运行,打开管理员命令提示符依次执行如下命令进行检查:

manage-bde.exe -status

执行此命令将显示所有硬盘是否加密以及加密状态,其中加密方法下如果没有显示硬件加密则代表软件加密。

组策略强制禁用硬件加密:

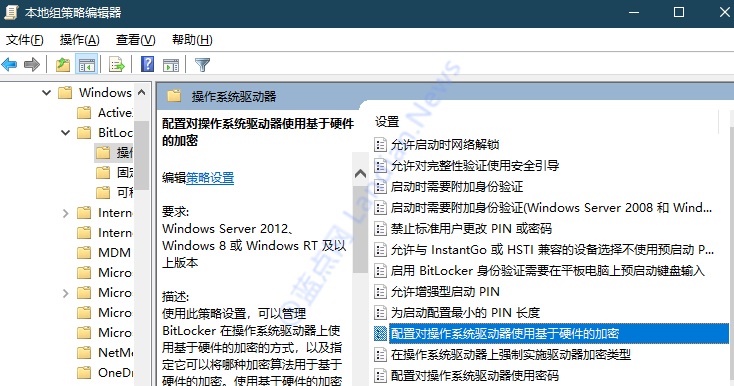

打开组策略计算机配置—管理模板— Windows 组件—BitLocker 驱动器加密—打开操作系统驱动器文件夹。

找到配置对操作系统驱动器使用基于硬件的加密选项,这里设置为已禁用即可禁止使用硬盘自带的加密方案。

注:Windows 10 家庭版或特别国家版等不支持Windows Bitlocker,可升级专业版或是使用其他加密软件。

注:蓝点网此前文章中有Windows 7 网友反馈没有禁用硬件加密,蓝点网目前并未对Windows 7 进行测试。

若不支持同样还是先解锁所有加密然后使用第三方开源加密方案例如Vera Crypt软件等再进行全盘加密即可。